P2P-соединения в мессенджерах – это, казалось бы, идеальный способ обеспечить быструю и надежную связь. Однако за удобством скрывается серьезная угроза: деанонимизация. Как технология, призванная улучшить наше общение, может превратиться в инструмент слежки? Давайте разберемся, какие риски несет в себе P2P и как защитить свою приватность.

Представьте случай: пользователь решил провести видеозвонок с новым контактным лицом через мессенджер, поддерживающий P2P. В процессе вызова другой участник получает доступ к его IP-адресу, используя сторонние инструменты для анализа трафика. Как только IP-адрес становится доступен, можно узнать приблизительное местоположение, провайдера, а при использовании более сложных методов и комбинации с другими источниками — даже детали о его реальной личности.

VPN позволяет скрыть ваш реальный IP, подменяя его на другой. Таким образом, если вы участвуете в звонках или передаче файлов через P2P, ваш настоящий IP останется скрытым, что значительно снижает риск деанонимизации. Также стоит проверить, не сохраняются ли метаданные в отправляемых вами файлах, и использовать приложения для их удаления перед отправкой.

Как P2P-соединения раскрывают личные данные

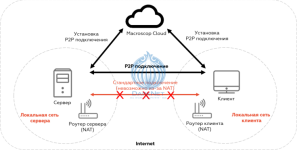

Протокол P2P создаёт прямое соединение между устройствами, что повышает скорость передачи данных и снижает нагрузку на серверы. Но здесь скрывается опасность. При P2P-соединении реальные IP-адреса участников могут быть раскрыты друг другу. Это особенно проблематично, если вы общаетесь с незнакомыми пользователями или участвуете в видеозвонках и голосовых чатах, которые используют P2P. Зная ваш IP-адрес, злоумышленники могут определить ваш приблизительный регион и даже начать сбор более подробных данных о вас.Представьте случай: пользователь решил провести видеозвонок с новым контактным лицом через мессенджер, поддерживающий P2P. В процессе вызова другой участник получает доступ к его IP-адресу, используя сторонние инструменты для анализа трафика. Как только IP-адрес становится доступен, можно узнать приблизительное местоположение, провайдера, а при использовании более сложных методов и комбинации с другими источниками — даже детали о его реальной личности.

Примеры деанонимизации через P2P

Существует несколько реальных случаев, когда P2P-соединения привели к раскрытию личности. Вот пять примеров, которые помогут понять, почему это так опасно:1. Определение местоположения через IP-адрес

В одном случае пользователь вступил в голосовой чат с незнакомым человеком в мессенджере, где использовалось P2P. Другой участник использовал инструменты для отслеживания IP-адреса и смог определить местоположение пользователя с точностью до города. Это позволило ему узнать, где примерно живёт пользователь, и даже приблизительный график активности по времени в сети.2. Связывание IP-адреса с другими аккаунтами

Злоумышленники могут использовать ваш IP-адрес для поиска связей с другими вашими онлайн-аккаунтами. Например, зная, что вы часто пользуетесь одним и тем же IP, можно найти профили, зарегистрированные на этот адрес. Один пользователь был раскрыт из-за того, что общался по P2P с рабочим аккаунтом, используя свой личный IP. Это привело к деанонимизации, так как в интернете также использовался этот IP в других социальных сетях.3. Слежка за привычками и временем активности

При частых P2P-взаимодействиях можно отслеживать активность пользователя в сети. Один злоумышленник заметил, что его собеседник в определённое время подключался к мессенджеру для видеозвонков. По этим данным он смог предположить, когда пользователь бывает дома, и использовать это для дальнейшего сбора информации.4. Сбор информации через файлообмен

При передаче файлов по P2P можно получить доступ к метаданным, связанным с файлом, таким как его источник. Один пользователь случайно передал файл с метаданными, которые указали на его компьютер и версию используемой операционной системы. Это стало дополнительной подсказкой для определения его личности.5. Деанонимизация через общие Wi-Fi-сети

Иногда пользователи общаются через P2P, используя общие Wi-Fi сети в общественных местах. Один случай произошёл, когда пользователь подключился к общему Wi-Fi и провёл видеозвонок. Злоумышленник, находившийся в той же сети, смог проследить за его трафиком и получить IP-адрес, связанный с аккаунтом, что привело к утечке информации о личности.Как защититься от деанонимизации через P2P-соединения

Чтобы минимизировать риск деанонимизации через P2P, можно использовать несколько эффективных методов. В первую очередь, избегайте общения с незнакомыми людьми в приложениях, поддерживающих P2P, если не уверены в их надёжности. Также отключайте функции P2P в мессенджерах, где это возможно, и используйте VPN-сервисы для сокрытия своего реального IP-адреса.VPN позволяет скрыть ваш реальный IP, подменяя его на другой. Таким образом, если вы участвуете в звонках или передаче файлов через P2P, ваш настоящий IP останется скрытым, что значительно снижает риск деанонимизации. Также стоит проверить, не сохраняются ли метаданные в отправляемых вами файлах, и использовать приложения для их удаления перед отправкой.